Le 14 décembre 2022 le Règlement n° 2022/2554 du Parlement européen et du Conseil sur la résilience opérationnelle numérique du secteur financier encore nommé Digital Operational Resilience Act – DORA) a été adopté.

Dans la mesure où il s’agit d’un règlement il entre en application sans transposition et très prochainement, le 17 janvier 2025.

Dans ce cadre, nous avons souhaité, par le biais de plusieurs articles, vous présenter dans le détail ce nouveau texte, afin de vous permettre le cas échéant de vous mettre en conformité. L’article ci-dessous concerne les exigences que DORA impose en matière de gestion du risque lié aux TIC.

I- La gouvernance

Pour mettre en œuvre les exigences de gestion du risque liées aux TIC,

les entités financières (v. article #1 pour la définition des acteurs concernés par cette réglementation) doivent disposer d’un cadre de gouvernance et de contrôle interne qui garantit une gestion efficace et prudente du risque.

La gouvernance est placée sous la responsabilité de l’organe de direction. Il s’agit de celui désigné par le droit national, habilité à définir la stratégie, les objectifs et l’orientation générale de l’entité et qui assure la surveillance et le suivi des décisions prises en matière de gestion et qui comprend les personnes qui dirigent effectivement l’activité de l’entité[1].

L’organe de direction est chargé de neuf séries de rôles qui engagent sa responsabilité globale sur l’ensemble de la mise en œuvre du cadre général de gestion du risque TIC.

Sa responsabilité va de la mise en place d’une stratégie visant à garantir le maintien de normes élevées en matière de disponibilité, d’intégrité et de confidentialité, à l’approbation, la supervision et l’examen périodique de la mise en œuvre de la politique de continuité des activités de TIC de l’entité financière en passant par l’allocation et le réexamen périodique du budget approprié pour satisfaire les besoins de l’entité financière en matière de résilience opérationnelle numérique pour tous les types de ressources[2].

L’organe de direction doit être notifié de tous :

- les accords conclus avec des prestataires tiers de services TIC sur l’utilisation des services TIC ;

- les changements significatifs pertinents prévus concernant les prestataires tiers de services TIC ;

- les résumés de l’analyse des risques visant à évaluer :

- les incidences potentielles des changements :

- sur les fonctions critiques et importantes : il s’agit des fonctions 1) dont la perturbation est susceptible de nuire sérieusement à la performance financière d’une entité financière, ou à la solidité ou à la continuité de ses services et activités, ou 2) dont l’interruption, l’anomalie ou la défaillance est susceptible de nuire sérieusement à la capacité d’une entité financière de respecter en permanence les conditions et obligations de son agrément, ou ses autres obligations découlant des dispositions applicables du droit relatif aux services financiers (exemple : pour un établissement de crédit le système de gestion de relation client ou d’opération de crédit ; pour un fonds d’investissement le système de négociation ou d’exécution d’ordre ; pour une entreprise d’assurance le système de gestion des sinistres) ; ou

- les incidents majeurs qui sont ceux qui ont un impact élevé sur les réseaux et les systèmes d’information qui soutiennent des fonctions critiques ou importantes de l’entité financière.

En somme, l’organe de direction même s’il peut déléguer cette fonction ou désigner une personne indépendante[3] responsable spécifiquement en son sein, doit être in fine le seul et unique responsable des dysfonctionnements de l’organisation de gestion des risques TIC.

Les membres de l’organe de direction doivent donc avoir les compétences requises pour gérer ces sujets, ce qui implique leur formation.

Les microentreprises ne sont pas concernées par l’ensemble des conditions de gouvernance puisqu’elles sont soumises à un cadre simplifié de gestion du risque lié aux TIC (v. infra).

II- Le cadre général de gestion du risque lié aux TIC

1. Présentation

De façon générale, DORA définit un cadre constitué d’obligations et de devoirs au sein duquel les entités financières doivent gérer le risque. Plus spécifiquement, ce cadre est déterminé par les stratégies, politiques, procédures, protocoles, outils TIC pour protéger les actifs informationnels et TIC (il s’agit des logiciels, matériels informatiques, serveurs, composants…).

Le cadre de gestion des risques TIC doit être solide, complet et bien documenté. Il doit faire partie du système de gestion de risque général de l’entité financière. Il doit garantir une rapidité, efficacité et exhaustivité et un niveau de résilience opérationnel numérique.

Dans tous les cas, les entités financières fournissent des informations complètes et actualisées sur le risque lié aux TIC.

2. Le contenu du cadre de gestion

Le cadre de gestion contient les éléments suivants :

Il convient de noter que l’ensemble des composants du cadre de gestion de risques lié aux TIC est décrit en détail dans le règlement.Pour la majorité des procédures, méthodes et dispositifs mis en place dans le cadre de gestion de risques lié aux TIC des tests fréquents doivent être mis en œuvre – tests des changements (art. 9), tests des mécanismes de détections (art. 10), tests des plans de continuité d’activité (at. 11), tests des plans de communication de crise (art. 11), tests des procédures de sauvegarde (art. 12).

Le cadre doit faire l’objet d’audit interne régulier et de mise à jour fréquente (au moins une fois par an)[4]. Ce type d’obligation peut être un levier de négociation fondateur pour les prestataires comme pour les entités financières dans les contrats.

3. La stratégie de résilience opérationnelle numérique et tolérance au risque

Un élément important de ce cadre est la mise en œuvre d’une stratégie de résilience opérationnelle numérique. Elle définit les modalités de mise en œuvre du cadre. Cette stratégie détermine les méthodes pour parer les risques liés aux TIC et atteindre les objectifs spécifiques en matière de TIC.

Outre le fait que cette stratégie définit la cohérence globale du cadre avec l’ensemble de l’organisation de l’entité, qu’elle défini les objectifs clairs en matière de sécurité, décrit l’architecture TIC, présente les mécanismes de détection et de prévention des incidents, met en œuvre des tests de résilience opérationnelle numérique et les stratégies de communication, elle détermine le niveau de tolérance au risque lié aux TIC.

La tolérance au risque est une notion inspirée du vocabulaire des risques financiers étant donné qu’il est impossible de réduire le risque TIC à zéro. Il convient de déterminer le niveau de risque que les entités sont capables d’accepter conformément à leur modèle d’entreprise afin d’atteindre leurs objectifs stratégiques[5].

Dans ce cadre, plusieurs méthodes existent, l’une d’elles consiste à caractériser la sévérité d’un risque à partir d’une matrice de vraisemblance et de gravité qu’il convient de décliner selon différents types de conséquences. Grâce à cela l’entité financière pourra déterminer à partir de quel seuil d’alerte, l’impact financier potentiel d’un risque est jugé grave et au-delà de quelle limite, il est considéré comme inacceptable et nécessite un renforcement de la maîtrise du risque[6].

Dans ce cadre, les sources de risques doivent être évaluées pour chaque fonction métiers (art. 8)

Cet examen de la tolérance permettra justement d’établir les critères de respect du principe de proportionnalité doit prendre en compte.

III- Le cadre simplifié de gestion du risque lié aux TIC

Un cadre moins complexe a été défini pour permettre d’assurer un maximum la sécurité des entités financières qui n’ont pas les moyens de mettre en œuvre le cadre général (microentreprise, petite entreprise d’investissement non interconnecté, établissement de paiement exempté).

Elles doivent néanmoins :

- mettre en place et maintenir un cadre de gestion du risque lié aux TIC solide et documenté qui détaille les mécanismes et les mesures permettant une gestion rapide, efficace et complète du risque lié aux TIC, y compris en ce qui concerne la protection des composantes et infrastructures physiques pertinentes ;

- surveiller en permanence la sécurité et le fonctionnement de tous les systèmes de TIC ;

- réduire au minimum l’incidence du risque lié aux TIC grâce à l’utilisation de systèmes, protocoles et outils de TIC solides, résilients et actualisés, aptes à soutenir l’exercice de leurs activités et la fourniture de services et à protéger de manière adéquate la disponibilité, l’authenticité, l’intégrité et la confidentialité des données dans le réseau et les systèmes d’information ;

- permettre d’identifier et de détecter rapidement les sources de risque et les anomalies liées aux TIC dans le réseau et les systèmes d’information et de traiter rapidement les incidents liés aux TIC;

- recenser les principales dépendances vis-à-vis des prestataires tiers de services TIC ;

- assurer la continuité des fonctions critiques ou importantes, au moyen de plans de continuité des activités et de mesures de réponse et de rétablissement, qui comprennent au moins des mesures de sauvegarde et de restauration ;

- tester régulièrement les plans et mesures visés au point précédent, ainsi que l’efficacité des contrôles mis en œuvre conformément aux premier et troisième points ;

mettre en œuvre, le cas échéant, les conclusions opérationnelles pertinentes résultant des tests visés au point précédent et de l’analyse post-incident dans le processus d’évaluation du risque lié aux TIC et élaborer, en fonction des besoins et du profil de risque lié aux TIC, des programmes de sensibilisation en matière de sécurité des TIC et de formation à la résilience opérationnelle numérique à l’intention du personnel et de la direction.

IV- Les normes techniques de réglementation

Afin d’assurer une cohérence d’ensemble plus importante des normes techniques doivent être publié par les Autorités européennes de surveillance (Autorité Bancaire Européenne – ABE, Autorité européenne des assurances et des pensions professionnelles – EIOPA et Autorité européenne des marchés financiers – ESMA) en concertation avec l’Agence de l’Union européenne pour la cybersécurité (ENISA).

Ces normes, ont pour but de répondre aux exigences de DORA en :

- précisant les éléments à inclure dans les politiques, procédures, protocoles et outils de sécurité des TIC ;

- approfondissant les composantes relatives au contrôle des droits de gestion des accès et de la politique connexe en matière de ressources humaines ;

- approfondissant les mécanismes qui permettent la détection rapide des activités anormales, ainsi que les critères qui entraînent le déclenchement des processus de détection des incidents liés aux TIC et de réponse à ces incidents ;

- détaillant davantage les composantes de la politique de continuité des activités de TIC ;

- détaillant davantage les tests des plans de continuité d’activité, les composantes des plans de réponses et de rétablissement des TIC ainsi que le contenu et le format du rapport sur le réexamen du cadre de gestion du risque lié.

Deux lots de normes techniques ont été communiqués par les AES. Le premier le 17 janvier 2024 et le second le 17 juin 2024.

Ainsi, eu égard à ce qui vient d’être évoqué, les entités financières doivent donc mettre en place l’ensemble des éléments de ce cadre définit par DORA.

Dans le cadre du cycle Guide pour la mise en application du règlement DORA expliquant le cadre légal de cette nouvelle réglementation qui entre en application le 17 janvier 2025, nous abordons les six thèmes suivants :

- #1 Dispositions générales : qu’est-ce que le règlement DORA ? De quoi est-ce qu’il est question ? À qui s’applique-t-il ? Quel est le risque en cas de non-conformité ?

- #2 Les exigences que DORA impose en matière de gestion du risque lié aux TIC

- #3 Les règles de gestion, de classification et de notification des incidents liés aux TIC

- #4 Les tests de résilience opérationnelle numérique

- #5 La gestion des risques liés aux prestataires tiers de services TIC

- #6 Le partage d’information et les autorités compétentes

Le département Contrats informatiques, données & conformité peut vous accompagner dans la gestion et la mise en place contractuelle ainsi que dans la constitution du cadre de sécurité indispensable au respect de la conformité DORA.

Pour toute question, n’hésitez pas à nous contacter.

[1] DORA renvoie pour la définition de l’organe de direction, à de multiples énoncés figurant dans les textes concernant les instruments financiers, les établissements de crédit, les titres, les fonds d’investissement, mais globalement chacune d’elle renvoie à cette définition.

[2] DORA, art. 5.

[3] DORA, art. 5, 3) et art. 6 4).

[4] DORA, art. 6, 5) et 6).

[5] Orientations de l’ABE sur la gestion des risques liés aux TIC et à la sécurité, 28 nov. 2019, p. 6.

[6] https://blog-conformite.esbanque.fr/le-reglement-dora-change-t-il-la-donne-en-matiere-de-la-gouvernance-des-risques-lies-aux-technologies-de-linformation-et-de-la-communication/

La conformité avec le RGPD et de manière générale la réglementation en matière de données personnelles est une obligation pour les entreprises.

Elle n’en constitue pas moins un poste d’investissement important pour ces dernières, et impose fatalement certaines limitations quant à son champ d’action commercial – par exemple, en termes de profilage et de publicité ciblée.

Or, en droit français, il est établi que la violation d’une obligation légale ou réglementaire, en ce qu’elle permet d’outrepasser les règles auxquelles s’astreignent les concurrents, constitue un avantage concurrentiel indu et est donc sanctionné au titre de la concurrence déloyale (cf. notamment, Cass. Com., 17 mars 2021, n°19/10414).

Récemment, des cours d’appel françaises ont sauté le pas et directement appliqué ce principe aux entreprises qui s’étaient rendues coupables de traitements illicites de données personnelles.

Par exemple, la Cour d’Appel de Paris (CA Paris, 21 avr. 2023 – n°21/00180) se réfère directement à la condamnation d’une société par la CNIL pour justifier la présence d’un avantage indu : « Brico Privé a été condamné par la CNIL (délibération de la formation restreinte n°SAN-2021-008 du 14 juin 2021), suite à un contrôle effectué le 13 novembre 2018, à une amende administrative de 500.000 euros pour avoir manqué à plusieurs obligations au titre du RGPD et de la loi Informatique et Libertés, et avoir envoyé des courriels de prospection sans le consentement des personnes en violation du code des postes et des communications électroniques. La Cour retient qu’en ne respectant pas ces règles impératives, tout en commercialisant des produits Husqvarna, Brico Privé a porté atteinte au prestige du réseau Husqvarna et bénéficié d’un avantage concurrentiel indu. »

Une inconnue demeurait cependant, en cela que cet aspect concurrentiel n’était pas explicitement prévu par le RGPD lui-même. La CJUE avait en 2023 admis la possibilité, pour les autorités nationales gardiennes de la concurrence, d’examiner d’éventuelles violations du RGPD (CJUE, 4 juillet 2023, C-252/21, Meta Platforms Inc. e.a. contre Bundeskartellamt). Mais elle n’avait cependant pas explicitement considéré le cas d’une telle violation comme directement constitutif d’un acte de concurrence déloyale.

Dans son récent arrêt du 4 octobre (CJUE, 4 octobre 2024, Affaire C-21/23), la Cour précise ainsi les liens entre RGPD et concurrence déloyale.

L’affaire concerne deux pharmaciens allemands. L’un d’entre eux décide de commercialiser sur Amazon des médicaments sans ordonnance – une telle vente en ligne nécessitant la saisine de données personnelles telles que leur nom, leur adresse, et surtout les informations de santé nécessaires à l’individualisation desdits médicaments par le pharmacien.

Un confrère (et concurrent) de ce pharmacien estime qu’une telle vente en ligne constitue un traitement illicite de données de santé, et confère à l’incriminé un avantage concurrentiel. En effet, ne pas s’embarrasser des règles relatives à ces traitements de données lui permet de s’ouvrir à une large clientèle sur la plateforme Amazon.

Les juridictions allemandes sont saisies du litige par le concurrent. Ces dernières saisissent la CJUE afin de savoir si ce dernier, qui n’est pas une personne concernée par les traitements de données litigieux, dispose d’un droit à agir sur le fondement du RGPD.

A cet égard, la Cour rappelle qu’une violation du RGPD est tout à fait susceptible de porter atteinte à des tiers au traitement – ce qu’admet notamment le régime de réparation de l’article 82 du Règlement, auquel est éligible « toute personne ayant subi un dommage matériel ou moral » du fait de la violation. La Cour souligne également qu’elle avait elle-même noté les liens étroits entre données personnelles et avantages concurrentiels dans l’économie numérique, dans le cadre de l’arrêt du 4 juillet 2023 précédemment cité.

Pragmatique, la Cour ne manque pas en outre de noter que l’action en concurrence déloyale ne vise pas directement à « assurer une protection efficace des personnes concernées à l’égard du traitement de leurs données personnelles », elle n’en contribue pas moins à cet objectif du RGPD en sanctionnant un potentiel abus. En définitive, la Cour juge qu’aucune disposition du RGPD « n’exclut expressément la possibilité pour le concurrent d’une entreprise d’introduire un recours devant les juridictions civiles contre cette entreprise sur le fondement de l’interdiction des pratiques commerciales déloyales, en raison de la violation alléguée par cette entreprise d’obligations prévues par ce règlement ».

Par cet arrêt, la CJUE encourage la démarche déjà présente au sein des juridictions nationales et notamment françaises, qui résulte en la double sanction d’une violation du RGPD. La menace de l’amende administrative infligée par la CNIL serait ainsi potentiellement suivie de poursuites civiles par les concurrents devant les juridictions.

Le département Contrats informatiques, données & conformité peut vous accompagne dans la gestion de votre conformité en matières de données personnelles.

Pour toute question, n’hésitez pas à nous contacter.

Le 14 décembre 2022 le Règlement n° 2022/2554 du Parlement européen et du Conseil sur la résilience opérationnelle numérique du secteur financier, encore nommé Digital Operational Resilience Act – DORA), a été adopté.

S’agissant d’un règlement il entre en application sans transposition et très prochainement, le 17 janvier 2025.

Dans ce cadre, nous avons souhaité, par le biais de plusieurs articles, vous présenter dans le détail ce nouveau texte, afin de permettre aux acteurs concernés de se mettre en conformité.

Objet de DORA

DORA définit les exigences uniformes relatives à la sécurité des réseaux et des systèmes d’information sous-tendant les processus opérationnels des entités financières.

L’objectif de cette uniformisation est d’assurer la résilience des systèmes des entités financières auxquelles les exigences s’appliquent. Ce qui implique de garantir et réévaluer l’intégrité et la fiabilité opérationnelles des systèmes, protocoles et outils mis en place. Cela passe par le fait d’assurer directement ou indirectement l’intégralité des capacités liées aux technologies de l’information et de la communication (TIC) nécessaires pour garantir la sécurité des réseaux et des systèmes d’information qu’elle utilise, et qui sous-tend la fourniture continue de services financiers et leur qualité, y compris en cas de perturbations[1].

Ces garanties sont apportées par le recours aux services fournis par des prestataires tiers de services TIC dont la relation avec l’entité financière doit faire l’objet d’un encadrement contractuel rigoureux.

Ces exigences ne sont pas nécessairement à respecter sur la base d’une obligation de résultat. Mais il convient par ces mesures d’assurer par tous moyens que les réseaux et les systèmes d’information sont capables de résister, à un niveau de confiance donné, à tout événement susceptible de compromettre la disponibilité, l’authenticité, l’intégrité ou la confidentialité de données stockées, transmises ou faisant l’objet d’un traitement, ou des services que ces réseaux et systèmes d’information offrent ou rendent accessibles[2].

C’est donc dans ce mouvement initié déjà depuis de longues années que l’Union européenne protège encore plus efficacement les systèmes des entités financières.

Les acteurs impliqués par DORA

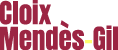

DORA s’applique à tous types d’entités allant de l’établissement de crédit aux prestataires tiers de services TIC agissant pour une entité financières en passant par les entreprises d’assurance, de réassurances, d’intermédiaire d’assurance :

Les entités du secteur bancaires, assurantiel et financier sont dénommées entités financières dans le cadre de DORA.

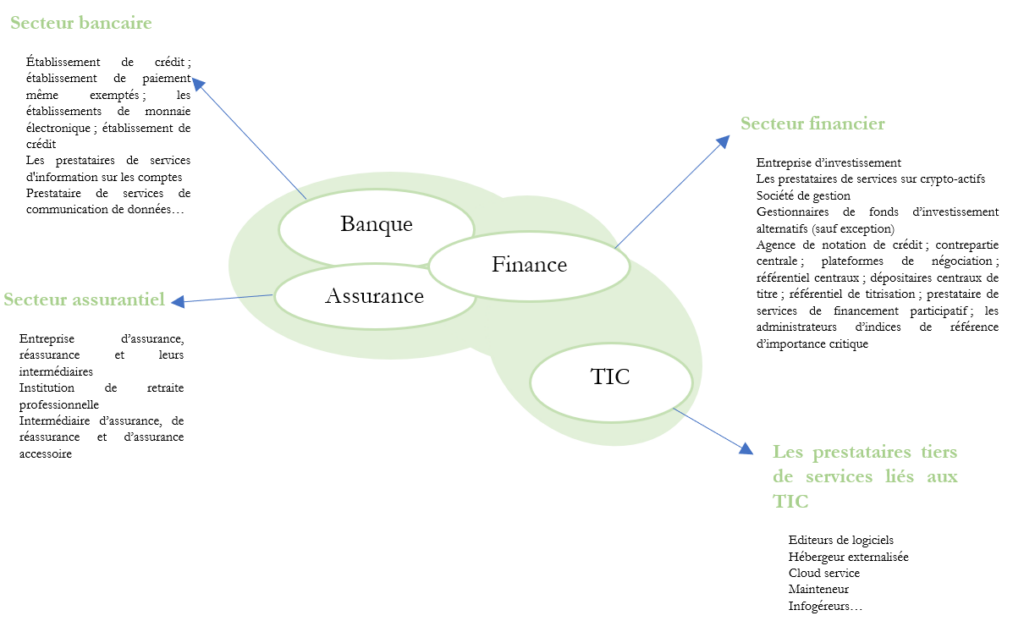

Il convient de noter que les entités suivantes ne sont pas concernées par DORA :

Ces exclusions s’expliquent en général par la taille économique des personnes morales concernées.

Les grands corps d’exigences fixés par DORA

Permettre la résilience opérationnelle numérique des entités financières passe par quatre grands corps d’exigences.

1. Les exigences applicables aux entités financières en ce qui concerne :

- la gestion des risques liés aux TIC ;

- la notification aux autorités compétentes, des incidents majeurs liés aux TIC et la notification, à titre volontaire, des cybermenaces importantes aux autorités compétentes ;

- la notification aux autorités compétentes, par les entités financières du secteur bancaire des incidents opérationnels ou de sécurité majeurs liés au paiement ;

- les tests de résilience opérationnelle numérique ;

- le partage d’information et de renseignement en rapport avec les cybermenaces et les cyber-vulnérabilités ;

- les mesures destinées à garantir la gestion saine du risque lié aux prestataires tiers de services TIC.

2. Les exigences relatives aux accords contractuels conclus entre des prestataires tiers de services TIC et des entités financières.

3. Les règles relatives à l’établissement du cadre de supervision applicable aux prestataires tiers critiques de services TIC lorsqu’ils fournissent des services à des entités financières ainsi que celles liées à l’exercice des tâches dans ce cadre.

4. Les règles relatives à la coopération entre les autorités compétentes et les règles relatives à la surveillance et à l’exécution par les autorités compétentes en ce qui concerne toutes les questions couvertes par DORA.

En somme, DORA implique d’AGIR en mettant en place des mesures ; d’ENCADRER les relations avec le prestataire qui permet la mise en œuvre des mesures ; de SUPERVISER la mise en œuvre de ces mesures ; de se voir CONTRÔLER l’exécution des mesures par les autorités de contrôle. L’objectif est donc de satisfaire à tous les niveaux au respect des exigences.

Le respect du principe de proportionnalité

Notons le caractère pragmatique de ce règlement car l’ensemble des exigences et règles prévues dans le cadre de DORA, implique le respect du principe de proportionnalité.

Il signifie d’une part pour l’entité financière ou le prestataire de services TIC que la gestion des risques tiennent toujours compte de la taille, du profil de risque global, de la nature, de l’ampleur et de complexité des services, activités ou opérations (critère de proportionnalité) mise en œuvre par l’entité à laquelle l’exigence s’applique.

Dans ce cadre, les systèmes, protocoles, et outils de TIC doivent être adaptés à l’ampleur des opérations qui sous-tendent l’exercice de l’activité des entités financières[3]. Il en est de même de la gestion des risques applicables aux prestataires de services TIC[4].

Toutes les structures n’ont donc pas à respecter le même niveau d’exigences.

D’autre part, ce principe implique pour les autorités de contrôles de tenir compte de ces critères de proportionnalité avant de contrôler la cohérence du cadre de gestion du risque lié aux TIC.

DORA définit un cadre général de mesures à mettre en place (art. 5 à 15). Cependant certaines entités respecteront un cadre simplifié définit à l’article 16 de DORA qui est notamment expurgé de certaines exigences particulièrement lourdes.

Il est à noter que certaines entités nommément désignées bénéficient déjà de ce cadre simplifié : établissements de paiement exemptés, établissements de monnaie électronique exemptés, petites entreprises d’investissement non interconnectés, petites institutions de retraite professionnelle.

Sanctions

DORA ne prévoit pas directement les sanctions pécuniaires que les autorités de contrôle doivent appliquer.

Son article 50 établit néanmoins que les autorités de contrôle peuvent notamment enjoindre l’entité de cesser les conduites contraires au règlement, publier une décision de sanction, ou encore adopter tous types de mesures, y compris de nature pécuniaire propre à garantir que les entités financières continueront à respecter leurs obligations légales[5].

Dans ce cadre, les autorités compétentes peuvent aller jusqu’à retirer à l’entité financière en cause l’agrément lui permettant d’exercer. Les sanctions apparaissent donc particulièrement étendues et permettront à l’autorité de contrôle d’agir de façon suffisamment efficace.

Des règles précises de sanction sont en cours d’élaboration par les Etats membres. À ce stade, en France un projet de loi relatif à la résilience des infrastructures critiques et au renforcement de la cybersécurité a été déposé le 15 octobre 2024 qui a pour objet de modifier par ces articles 43 et s. le Code monétaire et financier. A ce stade il semble cependant qu’aucune sanction particulière ne semble avoir été édictée en cas de non-conformité DORA par la loi.

Dans le cadre du cycle « Guide pour la mise en application du règlement DORA » expliquant le cadre légal de cette nouvelle réglementation qui entre en application le 17 janvier 2025, nous abordons les six thèmes suivants :

- #1 Dispositions générales : qu’est-ce que le règlement DORA ? De quoi est-ce qu’il est question ? À qui s’applique-t-il ? Quel est le risque en cas de non-conformité ?

- #2 Les exigences que DORA impose en matière de gestion du risque lié aux TIC

- #3 Les règles de gestion, de classification et de notification des incidents liés aux TIC

- #4 Les tests de résilience opérationnelle numérique

- #5 La gestion des risques liés aux prestataires tiers de services TIC

- #6 Le partage d’information et les autorités compétentes

Le département Contrats informatiques, données & conformité peut vous accompagner dans la mise en conformité DORA.

Pour toute question, n’hésitez pas à nous contacter.

[1] Dora, art. 3 “Définitions”

[2] Dir.(UE) 2022/2555, art. 6 2).

[3] DORA, art. 7.

[4] DORA, art. 28.

[5] DORA, art. 50.

Par un arrêt du 18 septembre 2024, la chambre commerciale précise la notion de dol en présence d’une cession de parts sociales.

Rappel des faits

En 2019, une cession de l’intégralité des parts sociales d’une société a été réalisée au profit d’une personne physique. Arguant la révélation de passif après la cession, le cessionnaire a assigné le cédant en nullité de la cession de parts sociales sur le fondement du dol.

La cour d’appel de Paris a rejeté sa demande.

En premier lieu, la cour d’appel caractérise l’existence d’une obligation renforcée de renseignement pour le cessionnaire. Compte tenu de son expérience dans la gestion des sociétés, il lui incombait de se renseigner sur la situation de la société dont il acquérait les parts. Etant précisé que la cour d’appel avait déduit son expérience de sa qualité antérieure de gérant d’une société.

En second lieu, elle a jugé que « l’absence de toute démarche de l’acheteur pour se renseigner sur la situation financière de l’entreprise, le silence du cédant sur l’existence de dettes et de contrats liant cette société à des tiers » ne constituait pas une dissimulation volontaire de la situation financière de la société caractérisant un dol.

Le cessionnaire a formé un pourvoi en cassation.

La solution de la Cour de cassation

Au visa des articles 1137, et 1139 du Code civil, la Cour de cassation casse l’arrêt de la cour d’appel.

En premier lieu, la Cour de cassation rappelle la définition de dol : la dissimulation intentionnelle par l’un des cocontractants d’une information dont il sait le caractère déterminant pour l’autre partie.

Elle rappelle également que « l’erreur qui résulte d’un dol est toujours excusable. ».

En deuxième lieu, après avoir rappelé le raisonnement adopté par la cour d’appel, la Cour de cassation tranche en sens contraire.

Par cet arrêt, la Cour de cassation rappelle l’obligation à la charge de chacune des parties de divulguer toute information déterminante du consentement de l’autre partie.

Implicitement, elle rappelle toutefois les limites posées par l’article 1137, alinéa 3 du Code civil.

Les informations litigieuses ne portaient pas sur la valeur de la prestation (i.e valeurs des parts sociales). Celles-ci portaient bien sur la situation financière de la société dont les parts sociales sont cédées.

Ensuite, elle confirme l’impossibilité d’exclure l’existence d’une réticence dolosive de la part d’un cédant en invoquant une négligence par le cessionnaire dans sa recherche d’information préalablement à la conclusion d’un contrat.

Peut-on faire dépendre la valeur d’un apport de titres de sociétés à la présence de l’apporteur (devenu salarié) dans la société reprise ?

C’est sur cette question que la Cour de cassation a été amenée à se prononcer dans un arrêt du 10 juillet 2024 (Cass. Com., 10 juillet 2024, n°22-15.651). Dans cette affaire, l’associé d’une société a apporté l’intégralité de ses parts sociales à une société tierce dont il est devenu salarié. En contrepartie, il a reçu des bons de souscription d’actions émis par cette dernière. L’acte d’apport précise que ces bons seront caducs en cas de licenciement de l’apporteur pour faute grave, intervenant dans les 5 ans de l’apport.

L’apporteur a été licencié pour faute grave avant le terme du délai de 5 ans, de sorte que l’apport de ses titres est intervenu pour un prix nul. L’apporteur a contesté la validité du contrat d’apport de ses parts.

La Cour d’appel de Paris avait annulé l’apport, estimant que le prix de l’apport était indéterminable, car la survenance du licenciement dépendait de la seule volonté de l’employeur.

La Cour de cassation a cassé cet arrêt, rappelant que le prix d’un apport peut être déterminable même s’il dépend d’un événement futur, à condition que cet événement ne soit pas entièrement sous le contrôle de l’une des parties. En l’occurrence, la faute grave, bien que contestable, restait soumise à un contrôle juridictionnel (le conseil de prud’hommes), ce qui invalide l’argument d’une indétermination totale du prix.

Les conséquences sont lourdes pour l’apporteur puisqu’il se retrouve à avoir apporté les titres de sa société sans percevoir in fine un quelconque prix.

A notre sens, cette décision applicable à un apport de parts sociales de société est également valable pour une cession de parts sociales ou d’actions de société.

L’utilisation de locaux à usage de bureaux s’accommode, parfois, difficilement avec le statut des baux commerciaux. Le développement des centres d’affaires ou encore du coworking répond à cette préoccupation. Ces activités impliquent la mise à disposition, généralement à titre temporaire, de locaux aménagés à des tiers, cette mise à disposition s’accompagnant d’autres prestations.

Cette mise à disposition est telle assimilable à une sous location ?

Par un arrêt du 27 juin 2024, la 3e chambre civile de la Cour de cassation est venue préciser que la qualification de sous-location, au sens de l’article L 145-31 du Code de commerce, est exclue lorsque le locataire met à disposition de tiers les locaux loués moyennant un prix fixé globalement, qui rémunère indissociablement tant la mise à disposition des locaux que des prestations de services spécifiques recherchées par les clients.

Rappel des faits et de la procédure

Le 27 juillet 2006, une SCI donne en location à une société des locaux à usage commercial. Le locataire conclut avec des tiers des contrats intitulés prestations de services et mises à disposition de bureaux. L’objet de ces contrats, outre de mettre à disposition des bureaux, est de proposer diverses prestations telles que le ménage, l’accueil, la sécurité, l’assurance ainsi qu’une connexion WI-FI.

Soutenant qu’il s’agissait de sous locations irrégulières, la bailleresse assigne le locataire en réajustement de loyer principal prévu par l’article L 145-31 du Code de commerce « lorsque le loyer de la sous location est supérieur au prix de la location principale, le propriétaire a la faculté d’exiger une augmentation correspondante du loyer de la location principale ».

Pour retenir la qualification de sous location et faire droit à la demande de réajustement de loyer formée par la bailleresse, la Cour d’appel de Rennes relève, dans son arrêt du 12 octobre 2022, que les contrats de mise à disposition d’un bureau aux entreprises mentionnent précisément le numéro de bureau ainsi que sa surface ; qu’ils prévoient une contrepartie financière fixée notamment en fonction de la superficie du bureau et pas seulement par la prestation de services ; que les entreprises ont un accès permanent à leur bureau ; qu’elles s’engagent à le maintenir dans un bon état d’entretien et en assurent la fermeture et que la durée des contrats est fixée à un mois mais renouvelable par tacite reconduction.

La Cour d’appel en déduit que la prestation essentielle du contrat est la mise à disposition de bureaux à des tiers, de manière exclusive et sans limitation dans le temps, dès lors que les prestations fournies comme l’entretien, l’accueil, la sécurité, l’assurance et le wifi ne sont qu’accessoires à la fourniture de bureaux équipés.

Analyse de la solution de la Cour de cassation

La Cour de cassation censure l’arrêt d’appel au visa des articles 1709 du Code civil et L 145-31 alinéa 3 du Code de commerce.

Aux termes du premier de ces textes, le louage des choses est un contrat par lequel l’une des parties s’oblige à faire jouir l’autre d’une chose pendant un certain temps, et moyennant un certain prix que celle-ci s’oblige de lui payer.

Selon le second texte visé, lorsque le loyer de la sous-location est supérieur au prix de la location principale, le propriétaire a la faculté d’exiger une augmentation du loyer de la location principale, dont le montant, à défaut d’accord entre les parties, est déterminé selon une procédure fixée par décret en Conseil d’État, en application des dispositions de l’article L. 145-56 du Code du commerce.

Après avoir énoncé les règles applicables, la troisième chambre civile de la Cour de cassation casse la Cour d’appel dans les termes suivants « En statuant ainsi, alors qu’il résultait de ses constatations que la redevance fixée globalement rémunérait indissociablement tant la mise à disposition de bureaux équipés que les prestations de services spécifiques recherchées par les clients, la cour d’appel, par des motifs impropres à caractériser des contrats de sous location au sens de l’article L 145-31 du Code de commerce a violé les textes susvisés ».

La décision de la haute juridiction n’est pas nouvelle, elle a déjà statué dans des cas similaires, en excluant la qualification de sous location en présence de nombreuses prestations.

Dans une décision de 2002, la troisième chambre civile avait ainsi écarté la qualification de sous location, compte tenu des limitations à la jouissance des lieux par l’utilisateur, et des nombreuses prestations mises à la charge du preneur du bail commercial (Cass. 3e civ, 13 février 2002, n ° 00-17.994).

De même, la troisième chambre civile a jugé que n’était pas une sous -location la privatisation d’une salle incluant la prise en charge des formalités administratives, avec mise à disposition du personnel, d’un orchestre ou d’un disc-jockey (Cass. 3e civ, 16 mai 2000, n° 98-19.427).

Mais, l’arrêt commenté ajoute un critère celui de l’existence d’une redevance « fixée globalement » rémunérant « indissociablement tant la mise à disposition de bureaux équipés que les prestations de service spécifiques recherchées par les clients ».

Dès lors pour qualifier la convention, la Cour de cassation prend en compte le caractère indissociable des prestations de services et la mise à disposition du local ainsi qu’une redevance fixée globalement.

Il n’est pas possible de requalifier le contrat en deux contrats distincts : une sous location d’une part, un contrat de prestation de services d’autre part, dès lors qu’il n’y a qu’un seul prix pour l’ensemble.

Ainsi, le sous contrat n’étant pas une sous location mais un contrat de prestations de services, le propriétaire ne pouvait pas demander le réajustement du loyer.

Le département Droit immobilier vous accompagne dans toutes vos problématiques liées au statut des baux commerciaux.

Pour toute question, n’hésitez pas à nous contacter.

CE, Section, 14 octobre 2024, n°471936, Lebon

Les articles L.600-5 et L.600-5-1 du code de l’urbanisme prévoient deux procédures distinctes en cas d’illégalité d’une autorisation d’urbanisme constatée par le juge administratif. Celui-ci peut soit annuler partiellement l’autorisation, soit surseoir à statuer dans l’attente d’une mesure de régularisation.

S’agissant plus particulièrement de l’article L.600-5-1 du code de l’urbanisme, le Conseil d’Etat considère qu’il résulte de ses dispositions, éclairées par les travaux parlementaires, que lorsque le ou les vices affectant la légalité de l’autorisation d’urbanisme dont l’annulation est demandée, sont susceptibles d’être régularisés, le juge doit surseoir à statuer sur les conclusions dont il est saisi contre cette autorisation.

Il invite au préalable les parties à présenter leurs observations sur la possibilité de régulariser le ou les vices affectant la légalité de l’autorisation d’urbanisme. Le juge n’est toutefois pas tenu de surseoir à statuer, d’une part, si les conditions de l’article L.600-5 du code de l’urbanisme sont réunies et qu’il fait le choix d’y recourir, d’autre part, si le bénéficiaire de l’autorisation lui a indiqué qu’il ne souhaitait pas bénéficier d’une mesure de régularisation (CE, avis, 2 octobre 2020, n° 438318).

Mais que se passe-t-il lorsque la mesure de régularisation est elle-même irrégulière ou lorsque qu’elle ne régularise pas complètement le permis initial ?

L’arrêt ici commenté répond à cette question, en distinguant nettement les deux situations.

Ainsi, dans le cas où le permis de régularisation est lui-même affecté d’un vice qui lui est propre, le juge administratif doit faire application de l’article L.600-5-1 du code de l’urbanisme, dans les mêmes conditions que celles applicables dans le cadre du permis initial :

« Il en va de même lorsque le juge constate que la légalité de l’autorisation d’urbanisme prise pour assurer la régularisation de ce premier vice est elle-même affectée d’un autre vice, qui lui est propre. Il lui appartient alors de surseoir à statuer sur les conclusions dont il est saisi, en invitant au préalable les parties à présenter leurs observations sur la possibilité de régulariser le ou les vices affectant la légalité de cette nouvelle autorisation, sauf si les conditions de l’article L. 600-5 du code de l’urbanisme sont réunies et qu’il fait le choix d’y recourir, ou si le bénéficiaire de l’autorisation lui a indiqué qu’il ne souhaitait pas bénéficier d’une mesure de régularisation »

Cette solution avait déjà été mise en œuvre par le Conseil d’Etat (CE, 17 mars 2021, n°436073, Tables Lebon).

En revanche, lorsque le permis de régularisation ne régularise pas le vice du permis initial, alors le juge doit annuler ce permis initial : « Lorsqu’une mesure de régularisation a été notifiée au juge après un premier sursis à statuer, et qu’il apparaît, au vu des pièces du dossier, que cette mesure n’est pas de nature à régulariser le vice qui affectait l’autorisation d’urbanisme initiale, il appartient au juge d’en prononcer l’annulation, sans qu’il y ait lieu de mettre à nouveau en œuvre la procédure prévue à l’article L. 600-5-1 du code de l’urbanisme pour la régularisation du vice considéré »

Ainsi, selon la Haute Juridiction, aucune disposition légale ou règlementaire ne permet d’appliquer de manière successive l’article L. 600-5-1 du code de l’urbanisme pour la régularisation d’un même vice affectant le permis de construire initial.

Le Conseil d’Etat affirme l’obligation de notifier les appels et pourvois incidents contre les autorisations d’urbanisme (1). L’arrêt illustre également la difficulté qu’il peut y avoir à interpréter les règles d’un plan local d’urbanisme, à savoir ici une règle relative aux étages en attique (2).

1. La notification des appels et pourvois incidents contre les autorisations d’urbanisme

En application de l’article R.600-1 du code de l’urbanisme, les recours contre les décisions individuelles d’urbanisme doivent être notifiés au pétitionnaire et à l’auteur de la décision, dans un délai de quinze jours suivant le dépôt du recours.

Cette obligation concerne également les requêtes en appel ou les pourvois en cassation remettant en cause une décision juridictionnelle ayant reconnu le droit du pétitionnaire à obtenir son autorisation.

L’arrêt ici commenté précise que cette obligation s’étend aussi aux appels et aux pourvois incidents.

Le Conseil d’Etat décide ainsi que « l’auteur d’un recours contentieux contre une décision d’urbanisme qu’elles mentionnent, y compris présenté par la voie d’un appel incident ou d’un pourvoi incident, est tenu de notifier une copie du recours tant à l’auteur de l’acte ou de la décision qu’il attaque qu’à son bénéficiaire. Il appartient au juge, au besoin d’office, de rejeter le recours comme irrecevable lorsque son auteur, après y avoir été invité par lui, n’a pas justifié de l’accomplissement des formalités requises par ces dispositions ».

Dans ses conclusions sous l’arrêt, le Rapporteur public Th. Janicot rappelle que cette solution avait déjà été dégagée par les juridictions administratives d’appel (CAA, Marseille, 19 mars 2010, n° 08MA00506 ; CAA Lyon, 15 juin 2021, n°19LY04543).

Dans le cas d’espèce, l’appel incident qui avait été formé visait à obtenir l’annulation totale d’un permis de construire qui n’avait été annulé en première instance que partiellement.

Cet appel incident n’ayant pas été notifié dans les conditions prévues à l’article R.600-1 du code de l’urbanisme, le Conseil d’Etat le rejette pour irrecevabilité.

2. L’obligation de réaliser un dernier étage en attique

L’arrêt commenté a statué sur le pourvoi principal et, à cette occasion, a eu à interpréter une règle d’un PLU relative à l’aspect extérieur des constructions et disposant que « En cas de toiture terrasse : le dernier niveau devra être réalisé en attique avec une profondeur minimale de 2 mètres au droit de deux façades », cette disposition étant accompagnée d’un schéma représentant un immeuble constitué d’au moins trois niveaux.

Une autre règle du PLU disposait, pour la hauteur maximale des constructions, que « Dans tous les cas, la hauteur au point le plus haut ne doit pas excéder 9 mètres soit R+1+C ou R+1 et un étage en attique avec un maximum de 3 niveaux ».

Au regard de ces dispositions, la question qui se posait était de savoir si, en cas de toiture terrasse, le dernier niveau devait toujours être en attique avec un retrait, ou si cette obligation ne pesait que lorsque la construction projetée atteignait le maximum de niveaux autorisés, à savoir ici trois.

En d’autres termes, il s’agissait de savoir si, pour une construction en R+1 avec un toit terrasse, l’étage devait ou non être en attique.

Comme le souligne le rapporteur public dans ses conclusions sous l’arrêt, le débat était relativement ouvert.

Mais finalement, tant le rapporteur public que le Conseil d’Etat vont considérer que l’obligation d’étage en attique ne pèse que sur les constructions de trois niveaux.

A la lecture de l’arrêt et des conclusions, le schéma accompagnant la règle relative à l’aspect extérieur qui figurait une construction à trois niveaux et une lecture combinée avec la règle de hauteur, ont conduit la juridiction à considérer que telle était l’intention de la règle.

Le Conseil d’Etat décide en conséquence que « S’il s’en évince que le dernier étage d’une construction de plus de deux niveaux surmontée d’une toiture terrasse doit être réalisé en attique, […] il n’en résulte pas que le plan local d’urbanisme aurait pour effet d’imposer que soit construit en attique le second niveau des constructions de seulement deux niveaux surmontées d’une toiture terrasse ».

CE, 1er octobre 2024, n°477859, Tables Lebon

Depuis la jurisprudence Thalamy du 9 juillet 1986, le juge administratif considère que, lorsqu’il est envisagé des travaux sur une construction irrégulière dès l’origine ou ayant fait l’objet de transformations non autorisées, il est nécessaire de régulariser l’ensemble de cette construction. La demande de permis de construire doit donc porter sur tous les éléments à régulariser, et non uniquement sur les nouveaux travaux.

A défaut, l’administration doit inviter son auteur à présenter une demande portant sur l’ensemble des éléments devant être soumis à son autorisation et opposer un refus à la demande.

Les conditions de cette régularisation des constructions irrégulières se précisent au fil des arrêts.

Récemment, le Conseil d’Etat a ainsi jugé que cette illégalité ne peut être regardée comme un vice susceptible de faire l’objet d’une mesure de régularisation en application de l’article L. 600-5-1 du code de l’urbanisme ou d’une annulation partielle en application de l’article L. 600-5 du même code (CE, 6 octobre 2021, n° 442182, Lebon).

L’arrêt ici commenté de la Cour administrative d’appel de Paris apporte une nouvelle pièce à l’édifice.

Il concerne le cas particulier d’une construction qui a fait l’objet d’un permis de construire et a donc été autorisée, mais qui n’avait pas été achevée avant l’expiration du délai de validité du permis de construire.

La Cour transpose la solution de principe à cette hypothèse et assimile une construction inachevée à une construction irrégulière :

« lorsqu’une construction a été édifiée sans autorisation en méconnaissance des prescriptions légales alors applicables, il appartient au propriétaire qui envisage d’y faire de nouveaux travaux de présenter une demande d’autorisation d’urbanisme portant sur l’ensemble du bâtiment. De même, lorsqu’une construction, en raison de son inachèvement, ne peut être regardée comme ayant été édifiée dans le respect du permis de construire obtenu et que celui-ci est périmé, il appartient au propriétaire qui envisage d’y faire de nouveaux travaux de présenter une demande d’autorisation d’urbanisme portant sur l’ensemble du bâtiment. Dans l’hypothèse où l’autorité administrative est saisie d’une demande qui ne satisfait pas à cette exigence, elle doit inviter son auteur à présenter une demande portant sur l’ensemble des éléments qui doivent être soumis à son autorisation. Cette invitation, qui a pour seul objet d’informer le pétitionnaire de la procédure à suivre s’il entend poursuivre son projet, n’a pas à précéder le refus que l’administration doit opposer à une demande portant sur les seuls nouveaux travaux envisagés »

Dans le cas d’espèce, à la date de caducité du permis, les travaux effectués consistaient en une simple structure en béton, partiellement close par des planches. Postérieurement à la caducité du permis, de nouveaux travaux avaient été réalisés avec la pose d’huisseries à tous les niveaux, puis un ravalement des façades.

On pouvait alors se poser la question de savoir si seuls ces nouveaux travaux devaient être régularisés, ou bien si la totalité de la construction devait faire l’objet d’une régularisation.

Relevant qu’eu égard au stade de son avancement à la date à laquelle le permis de construire s’est trouvé périmé, la construction ne pouvait être regardée comme édifiée dans le respect de l’autorisation d’urbanisme obtenue, la Cour décide que le pétitionnaire était tenu de solliciter une demande d’autorisation d’urbanisme portant non sur la seule régularisation de travaux de pose de menuiseries extérieures et de ravalement de façades mais sur l’ensemble du bâtiment.

CAA Paris, 2 octobre 2024, n°24PA00362

Quel est l’interlocuteur de l’administration en cas de contrôle fiscal d’une société liquidée ?

La personnalité morale d’une société prend fin à la publication des opérations de clôture de liquidation (Code civil, art. 1844-8). Après cette échéance, la société n’a donc, en principe, plus de personnalité morale et, par conséquent, de représentant.

Toutefois, la jurisprudence admet, malgré le texte précité, que la personne morale de la société survit aussi longtemps que les droits et obligations à caractère social n’ont pas été liquidés et donc même après la clôture des opérations de liquidation (Cass. com., 12/04/1983, n° 81-14055).

Mais le liquidateur ne peut plus représenter la société, il appartient donc au demandeur de requérir en justice la nomination d’un mandataire ad hoc en charge de représenter la société (Cass. com., 12/04/1983, n° 81-14055).

Dans un arrêt du 19 juillet 2024 (CE, 19/07/2024, n°488164), le Conseil d’Etat rappelle la jurisprudence établie sur le sujet et ajoute qu’il appartient à l’administration d’effectuer les diligences nécessaires pour s’assurer de la qualité de représentant de la société du destinataire de la proposition de rectification.

Autrement dit, en cas de contrôle fiscal d’une société liquidée, l’administration fiscale doit au préalable s’assurer que la société est représentée. Elle doit, ainsi, le cas échéant saisir le juge judiciaire aux fins de faire désigner un mandataire ad hoc en charge de faire représenter la société liquidée. A défaut, la notification de la proposition de rectification adressée à l’ancien liquidateur est irrégulière.

Pour se dispenser de cette démarche, la jurisprudence reconnait, toutefois, que les associés de la société en liquidation peuvent désigner un représentant postérieurement aux opérations de liquidation, ce que rappelle également le Conseil d’Etat dans la décision présentée.